تصريحات جديدة من إيران حول المقترح الأمريكي لوقف إطلاق النار

تعرضت العملة المشفرة زين كاش لهجوم 51%، بتاريخ السبت الماضي الموافق 2 يونيو. لهؤلاء الذين لا يعرفون المصطلح، فإنه يشير إلى اعتداء على شبكة سلسلة الكتل يتم عندما تنجح مجموعة من المعدنين في السيطرة على أكثر من 50% من معدل الهاش، أو قدرة الشبكة على التعدين. وكنتيجة للأمر تمكن المهاجمون من مضاعفة الإنفاق لما يفوق 550,000 من الرموز.

أُطلقت زين في مايو 2017، وهي تفرع من زد كلاسيك، واستخدمت نفس قاعدة بيانات زي كاش. وكشفوا عن زين كاش في بيان رسمي على موقع العملة المشفرة البديلة، جاء فيه: "في وقت الهجوم على زين كان معدل الهاش 58MSol/s. تابع البيان:

"من المحتمل أن المهاجم لديه عملية تعدين خاصة ضخمة كفاية ليتولى الهجوم أو/وكانت لديه قدرة على استئجار قوة الهاش. ينتج معدل الهاش الصافي من آخر كتلة معدنة، وبالتالي إحصائيات معدل الهاش غير متوفرة."

يثير هذا الهجوم الخوف بالطبع. ولكن من الأجدر السؤال، هل كان من الممكن تجنب الهجوم؟ الإجابة المختصرة: بالتأكيد.

أمكن اتخاذ مجموعة من الخطوات والطرق يمكن تحسن أمن سلسلة الكتل بها، وذلك لمنع وقوع ذلك مجددا. ويقول أحد مؤسسي Block Stocks مارتن ووس، أن المشكلة من المحتمل أن يستر حدوثها، بسبب تشابه خصائص عمل الهاش الخاصة بخوارزمية إثبات العمل.

هجوم لا يكلف الكثير

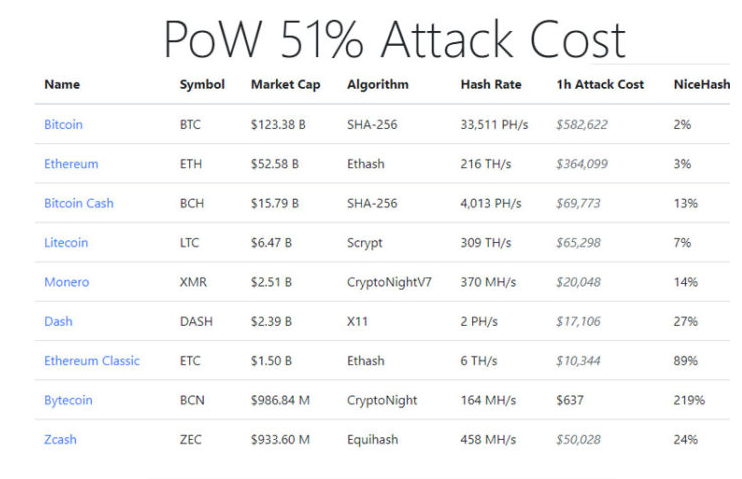

انطلق موقع جديد، يُدعى 51%، ويقوم بتحديد وتقدير التكلفة بالساعة لما يعرف بهجوم 51% على عديد من العملات المشفرة. فيوضح الموقع المخاطرة للعملات الأصغر على وجه التحديد.

توضح القائمة أعلاه (وهي قائمة مختصرة) التكلفة البسيطة اللازمة للهجوم على عملات مشفرة محددة. يقول ووس:

"نشر موقع 51Crypto دراسة، أظهرت الدراسة التكلفة المحدودة اللازمة لإتمام هجوم 51%. يُتوقع أن نرى تلك المشكلة تحدث لعملات مشفرة أخرى تستخدم ميكانيكية توافقية مثل: إثبات العمل، dPoS، dBFT من بين آليات أخرى. ولذلك قامت Block Stocks، بتطوير خوارزمية الهاش الخاصة بها، والمعروفة بـ PPoKW."

يشرح دكتور روبرت ستاتيكا أن شبكة (بتكوين)ومعظم سلاسل الكتل تتطلب أن يتم تعدين العملات بطريقة مفتوحة، دون الحاجة إلى سماح مسبق. ويطرح مسؤول منصة التداول اللامركزية BLAKLedger، والعملة BLAKCoin سؤالا: هل يمكن تجنب ذلك النوع من الهجوم؟

"بالنسبة للعملات التي تتطلب تعدين، أحد وسائل تجنب هجوم 51% هو زيادة عدد التأكيد، وبدء وضع قوائم سوداء، وحظر الأشخاص/الميكانيكيات/الحسابات التي يشتبه في كونها جزءا من الهجوم. وعند إدخال تغييرات على البروتوكول نفسه يكون أكثر عرضة للأخطاء الأمنية، ويلزمه وقت أطول."

على سبيل المثال، عندما استجابت BTC-e لهجوم 51% على "Feathercoin،" قاموا بزيادة عدد متطلبات التأكيد لـ 100 كتلة، بدلا من 6 كتل فقط. ولكن، يعتبر هذا حل جزئي في أفضل الأحوال وفق شرح دكتور ستاتيكا. فهو يجعل الهجوم أبطأ، ويزيد من القدرة الحاسوبية اللازمة لحصد الأغلبية، ولكنه لن يوقف هجوما.

ويزعم العديد من المطورين، ومشغلي سلسلة الكتل أن هجوم 51% مزعجا، دون أن نذكر قدر الدمار الذي يحدثه للعملات البديلة، ولكنهم لا يعترفون بأن المعدنين المجهولين الذين يمتلكون قدرات حاسوبية ضخمة، يمكنهم إذابة السلاسل بسرعة، وتهبط قيمة العملة. ولكن يمكن التعامل مع ذلك كله، كما يشير ستاتيكا، كل ما يلزم هو عملات أمن أفضل للطرفين. وسيمثل ذلك الحل الجيل الجديد من العملات المشفرة.